短信間諜應用一日游 谷歌雷霆驅逐背后的安全警示與行業反思

一款偽裝成實用工具的短信間諜應用在Google Play商店悄然上架,卻在不到24小時內被谷歌迅速識別并強制下架。這一事件雖如曇花一現,卻如同一面鏡子,映照出移動應用生態中持續存在的安全陰影、平臺監管的敏捷響應,以及用戶隱私保護面臨的嚴峻挑戰。

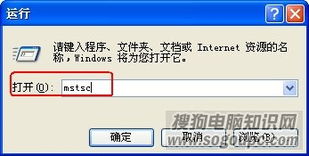

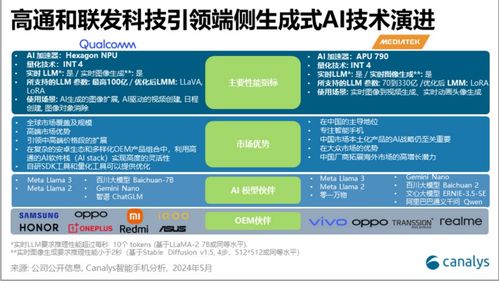

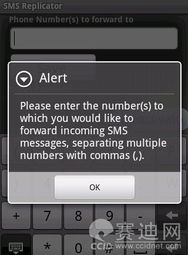

從技術層面剖析,此類間諜應用通常具有高度隱蔽性和欺騙性。它們往往打著“系統優化”、“親子監控”或“短信備份”等合法幌子上架,誘導用戶下載。一旦獲取安裝權限,便可能在后臺悄無聲息地運行,實現實時攔截、讀取并轉發設備中的短信內容(包括驗證碼、私人對話等敏感信息),甚至可能竊取通訊錄、通話記錄等數據。其技術實現手段多樣,包括濫用Android系統的無障礙服務(Accessibility Service)權限、利用廣播接收器(Broadcast Receiver)攔截短信通知,或通過后臺服務進行數據外傳。這些應用常使用代碼混淆、服務器指令動態更新等技術對抗靜態檢測,增加了安全團隊的分析難度。

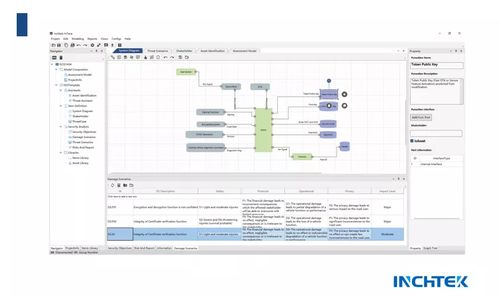

谷歌此次的快速反應,彰顯了其Play Protect安全體系與自動化審核機制在應對此類惡意軟件時的部分效能。谷歌依靠機器學習模型掃描應用行為、分析代碼模式,并結合用戶舉報,能夠在應用造成大規模危害前進行干預。此次事件也暴露出一個核心矛盾:審核機制雖在不斷進化,但惡意開發者的規避手段亦在同步升級。上架初期的短暫“窗口期”,仍可能使部分用戶中招,尤其是當應用通過社交媒體、第三方論壇等渠道進行推廣時。

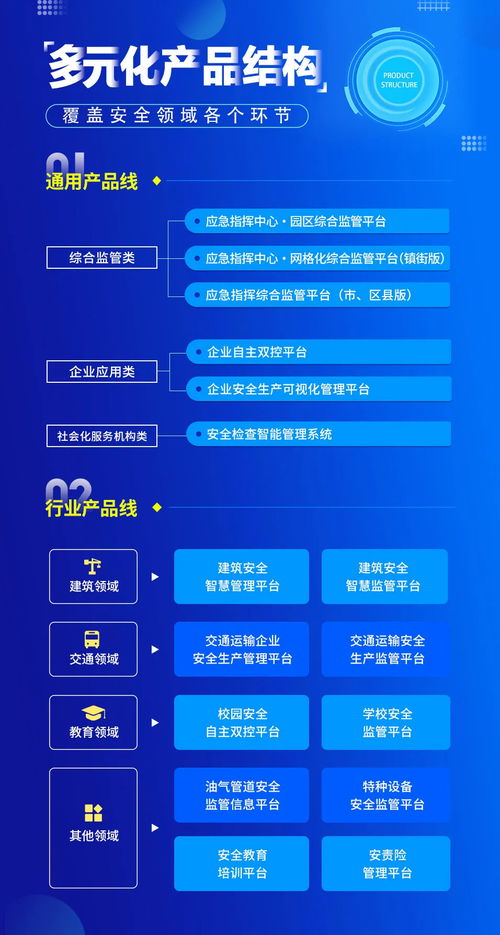

從產品與開發角度看,這一現象反映了灰色甚至黑色產業鏈對移動端隱私數據的覬覦。開發此類應用的目的多是為了非法獲取個人信息用于欺詐、勒索或商業間諜活動。它警示所有正規的軟件開發者和企業:必須將安全與隱私設計(Privacy by Design)置于產品開發的核心。任何涉及敏感權限(如短信、通話記錄、無障礙服務)的功能,都必須有清晰、正當的用戶告知和極度克制的使用場景,并接受嚴格的內外審計。

對于廣大用戶而言,這是又一次深刻的安全教育。防御此類威脅,用戶應養成以下習慣:僅從官方應用商店下載應用,并仔細查看權限請求(警惕應用索要與其聲稱功能無關的權限);關注應用評價和開發者信譽;定期檢查設備已安裝應用列表,卸載可疑或不再使用的軟件;為重要賬戶啟用雙重認證(避免僅依賴短信驗證碼)。

更深層次地,此次“一日游”事件促使行業進行集體反思。應用商店平臺需持續加大在安全審核資源上的投入,探索更先進的動態行為分析與沙箱檢測技術,并與網絡安全社區形成更緊密的威脅情報共享。監管機構也應推動更嚴厲的法律法規,對開發、分發間諜軟件的行為予以重罰。維護純凈、安全的移動生態,需要平臺方、開發者、用戶與監管者構建起協同共治的防線,讓任何試圖竊取隱私的“數字間諜”都無所遁形、寸步難行。

如若轉載,請注明出處:http://m.aeck.cn/product/66.html

更新時間:2026-04-18 02:17:29